脆弱性はなくならない、事故発生を前提とした対策があなたの工場を脅威から守る:Trend Micro DIRECTION 講演レポート(1/2 ページ)

トレンドマイクロ主催の情報セキュリティカンファレンス「Trend Micro DIRECTION」の講演「製造業の工場システム担当者が知っておくべき最新の工場セキュリティ動向」では、近年のランサムウェアの動向と製造業への影響、工場における具体的なセキュリティ対策の考え方について語られた。

工場セキュリティ最新動向

「レガシーOSが稼働し、最新パッチを適用できない設備機器が多数点在する工場では特に、セキュリティインシデントが発生することを前提とした取り組み、対策が重要である」。

トレンドマイクロ プロダクトマーケティング本部 プロダクトマーケティングマネージャーの上田勇貴氏は、同社主催の情報セキュリティカンファレンス「Trend Micro DIRECTION」の講演「製造業の工場システム担当者が知っておくべき最新の工場セキュリティ動向」において、このように訴え掛け、近年のランサムウェアの動向と製造業への影響、工場における具体的なセキュリティ対策の考え方について説明した。

◎「工場/製造業/IIoT セキュリティ」関連記事 〜課題、事例、導入、対策〜 など

» 脆弱性はなくならない、事故発生を前提とした対策があなたの工場を脅威から守る

» 工場セキュリティ対策の考え方と現実的なソリューション導入の手引き

» 製造業が狙われる日も近い、制御情報系システムをITセキュリティの力で死守せよ

いまだ終息しないWannaCry、亜種による感染活動の活発化

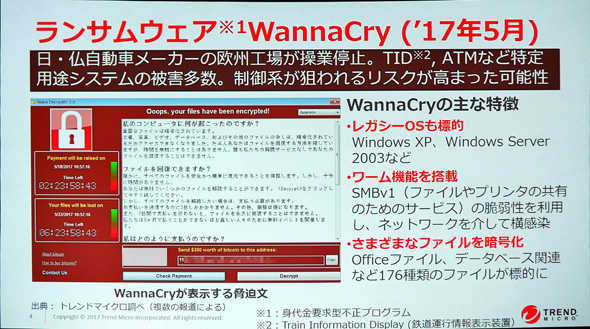

2017年上半期において、広くその存在を知らしめたランサムウェア「WannaCry」。日本やフランスの自動車メーカーの欧州工場が操業停止に追い込まれたり、TID(Train Information Display:鉄道運行情報表示装置)やATMといった特定用途システムが多数狙われたりするなど、非常に多くの産業分野に被害をもたらし、制御系システムが狙われるリスクが懸念される事態となった。また、「WannaCryが猛威を振るった2017年5月以降、大手自動車メーカーでも感染被害が確認され、国内工場の操業が1日停止し、自動車生産約1000台分の生産活動に影響したといわれている」(上田氏)。

警察庁のサイバーポリスの調べによると、2017年5月以降、WannaCryの“亜種”による感染拡大が確認されているという。

このWannaCry亜種の特徴について上田氏は、「初期のWannaCryはある特定の条件を満たすとキルスイッチで活動を停止して、それ以上拡散しないという特徴を有していたが、亜種に関してはキルスイッチの機能がなく、拡大し続ける。また、暗号化を行わずに拡散していくため、感染に気が付きにくいという特徴がある」と説明する。万一、WannaCry亜種が工場内に感染してしまうと、ネットワークの輻輳(ふくそう)が発生し、正規の通信が妨害され、結果として工場の操業に影響を及ぼす可能性があるという。そのため、「WannaCry亜種の活動には、引き続き注意が必要だ」と上田氏は警鐘を鳴らす。

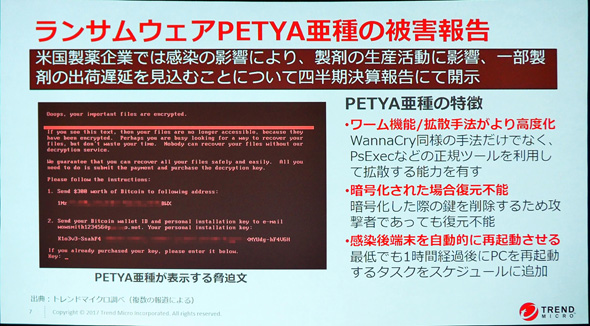

さらに、日本ではWannaCryほど大きな話題にならなかったランサムウェア「PETYA」亜種による活動についても紹介。特に欧米では多くの工場がPETYA亜種の被害を受けており、製薬工場や食品工場などで出荷遅延や操業停止が発生したという。

PETYA亜種の特徴について上田氏は、「脆弱(ぜいじゃく)性を突いて拡散していく点はWannaCryと同様だが、『PsExec』のような正規ツールを利用して拡散する機能を有している。また、暗号化した際の鍵を削除してしまうため、攻撃者自身であっても復元することができないという特徴を備えており、感染したら完全にアウトだ」と述べる。

脆弱性が残る工場、対策不足が命取りに

Copyright © ITmedia, Inc. All Rights Reserved.

会員登録がまだの方はこちら

豊富なホワイトペーパーの中から、製品・サービス導入の検討に役立つ技術情報や導入事例などを簡単に入手できます。

特集

- 設計者CAEの取り組みに関する実態

- マテリアルズ・インフォマティクスの動向調査

- 製造業のアナログ業務の実態調査

- 設計・解析業務におけるAI活用

- 製造現場におけるデータ活用の実態調査

- 3Dプリンタ利用動向調査

- CAD利用動向調査

- 研究・開発職のデジタル活用調査

- 安全安心なIoT機器実現の課題

- 電気設計者の課題と解決

- “つながる工場”の現状と課題

- 製造業におけるAI開発および活用の実態

- 設計・製造現場における品質管理

- 製造業IoTセキュリティ

- IoT時代の組み込みソフトウェア品質

- IoT時代のセキュリティリスクに備える

- 加速する工場と生産設備のデジタル化

- 製造業の省エネ対策と課題

- モノづくり設計者のワークスタイル調査

- タイアップ&セミナーコンテンツ一覧

トレンドマイクロ プロダクトマーケティング本部 プロダクトマーケティングマネージャーの上田勇貴氏

トレンドマイクロ プロダクトマーケティング本部 プロダクトマーケティングマネージャーの上田勇貴氏 ランサムウェア「WannaCry」について(出典:トレンドマイクロ[講演スライドより])

ランサムウェア「WannaCry」について(出典:トレンドマイクロ[講演スライドより]) ランサムウェア「PETYA亜種」の被害報告について(出典:トレンドマイクロ[講演スライドより])

ランサムウェア「PETYA亜種」の被害報告について(出典:トレンドマイクロ[講演スライドより])